Anche se il sistema operativo dei nostri Mac è ritenuto il più sicuro, il numero di malware su macOS è cresciuto nel corso dell’ultimo anno del 744%, anche se la maggior parte rientrano nella categoria di “semplici” adware.

Tuttavia, un malware scoperto di recente e segnalato tramite Reddit, è considerato molto pericoloso.

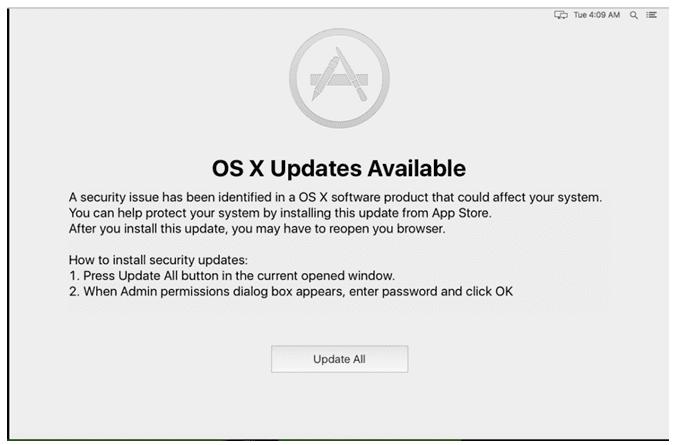

I ricercatori di sicurezza di CheckPoint hanno constatato che il malware è in grado di superare anche i controlli di Gatekeeper e di impedire agli utenti di eseguire qualsiasi azione sul proprio Mac finché non accettano di eseguire un falso aggiornamento di macOS.

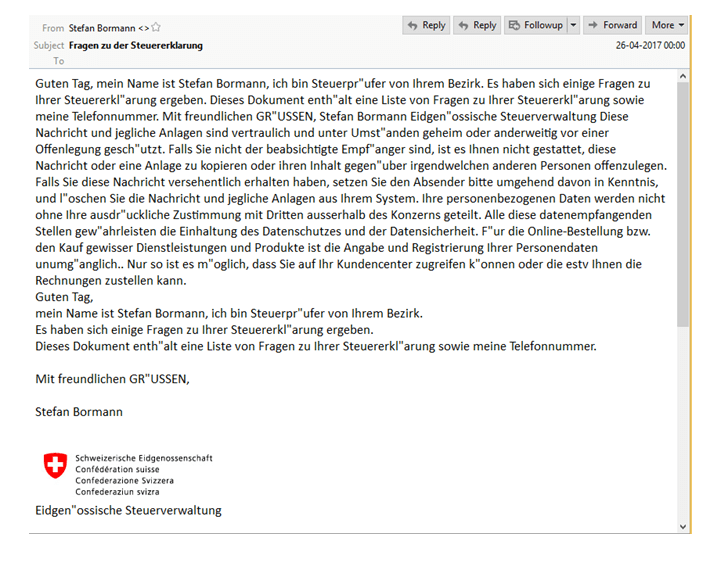

OSX/Dok questo il nome del malware, proveniente da attacchi di pishing tramite finte email per la dichiarazione dei redditi.

Le vittime vengono invitate ad aprire un file per confermare questi dati e a quel punto il malware innesca una serie di operazioni a catena che impediscono all’utente di eseguire azioni se non inserire la password per l’installazione finale che porta il malware ad avviarsi ad ogni riavvio di macOS.

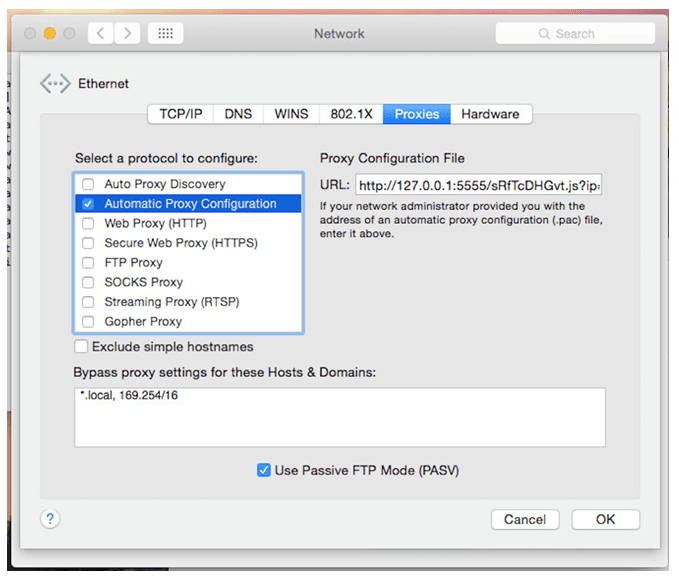

OSX/Dok cambia tutte le impostazioni di rete del sistema della vittima, in modo tale che tutte le connessioni in uscita da quel momento passeranno attraverso un proxy che raccoglie tutti i dati di navigazione, comprese password e siti sicuri che utilizzano connessioni HTTPS.

Naturalmente, il malware non ha nessuna efficacia se l’utente non effettua di sua spontanea volontà il download del file e la conseguente installazione.

Leggi o Aggiungi Commenti