Tutti ormai sanno che iPhone e gli altri dispositivi iOS hanno un ottimo livello di sicurezza che impedisce ad un ladro di ripristinare il telefono, di sbloccarlo o di utilizzarlo in alcun modo. In aggiunta, il terminale può anche essere disattivato da remoto tramite iCloud, cancellando i propri dati.

Se tutto questo è vero, allora perchè continuano a rubare iPhone?

La risposta è stata pubblicata direttamente sul blog di TrendMicro azienda che da sempre si occupa di sicurezza.

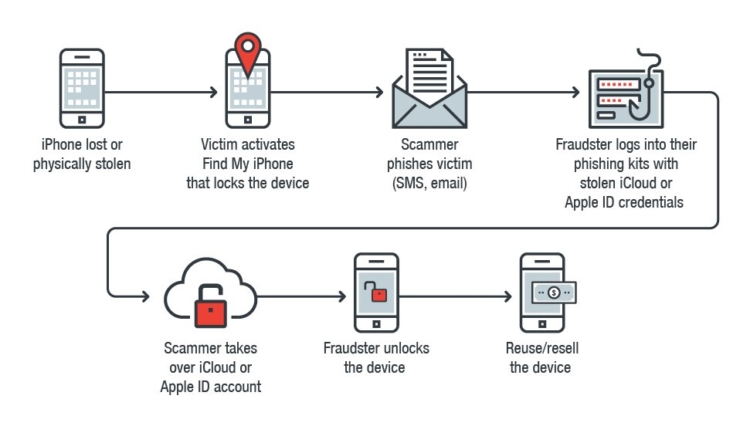

Sostanzialmente ci sono diversi sistemi per eludere la protezione di Apple ed il più semplice, nonchè il più utilizzato dai ladri, è il phishing. Facciamo un passo indietro. L’intero iter si svolge in questo modo:

Un iPhone viene perso o fisicamente rubato. Il terminale è bloccato e richiede il codice di sblocco che in nessun modo può essere bypassato. Al ladro verrebbe dunque in mente di ripristinare completamente il telefono, tuttavia il servizio “Trova il mio iPhone” fino a quando risulta attivo, impedisce di fare anche questo.

Il blocco legato a Trova il mio iPhone può essere rimosso dal sito iCloud.com dove però, naturalmente, è richiesto l’inserimento della password abbinata all’account, quindi un’altra porta in faccia per i ladri.

Fatta la legge trovato l’inganno, arrivati a questo punto i ladri iniziano ad utilizzare il phishing per ottenere quella password. Attraverso email o messaggi fraudolenti recapitati direttamente alla vittima, l’utente viene invitato a resettare la password per ragioni di sicurezza o per aumentarne la complessità.

Ci sono ancora tante persone che, prese dal momento, rendendosi conto di essere state private del proprio iPhone, si fiondano in questa disperata occasione di rafforzare la sicurezza e quindi compilano dei moduli fasulli che inviano i dati in chiaro, perfettamente leggibili, direttamente ai ladri. Una volta ottenuta la nuova password, questi riusciranno ad entrare nell’account, disattiveranno Trova il mio iPhone da remoto e ripristineranno il telefono che sarà pronto per il riutilizzo o la vendita.

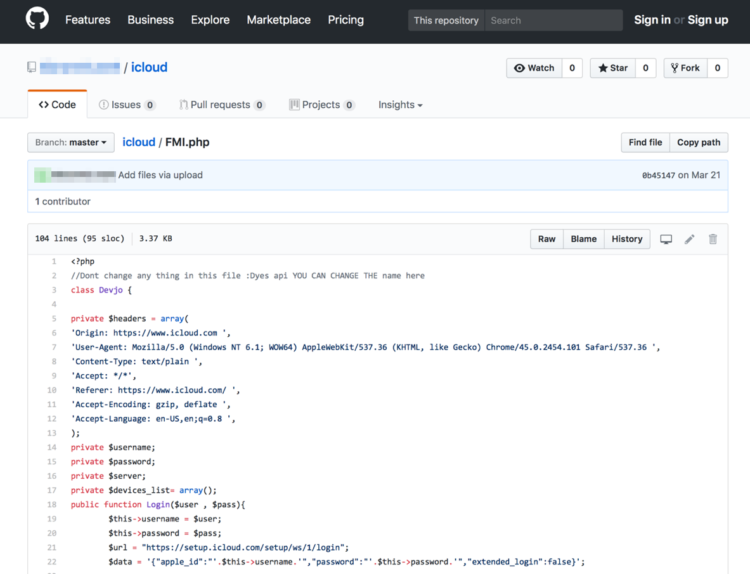

Esiste addirittura un framework FMI.php già precompilato per ottenere velocemente i dati da un’azione di phishing.

Il consiglio principale per evitare tutto questo è innanzitutto quello di attivare l’autenticazione a due fattori. In questo modo, anche nel caso in cui i ladri dovessero impossessarsi della vostra password, nel momento in cui proveranno ad accedere ad iCloud.com vi faranno arrivare un codice a 6 cifre. Senza questo codice non potranno proseguire e non riusciranno mai a disattivare Trova il mio iPhone.

Naturalmente state attenti anche al phishing, sia quello tramite email ed sms che quello attraverso i popup ricreati con una grafica identica a quella di iOS, come spiegato in questo articolo.

24 Commenti

I commenti sono chiusi per questo articolo.